Alors que je travaille actuellement sur le programme de formation portant sur la sécurité informatique de l’entreprise (cybersécurité, sécurité des systèmes d’informations, Internet), un cas venait illustrer, fort opportunément, mon activité du moment.

Vendredi 27 avril dernier, aux environs de 10h30, un club « des entreprises » envoyait une invitation pour une conférence avec son serveur de messagerie électronique. Le mode d’envoi utilise une fonctionnalité courante : les listes de diffusion ou listes de destinataires.

Vendredi 27 avril dernier, aux environs de 10h30, un club « des entreprises » envoyait une invitation pour une conférence avec son serveur de messagerie électronique. Le mode d’envoi utilise une fonctionnalité courante : les listes de diffusion ou listes de destinataires.

Cela présente l’avantage de faire de l’envoi en nombre, sans que le nom de chaque destinataire soit visible. Cela préserve une confidentialité dans la correspondance, en ce sens, qu’aucun destinataire ne peut déterminer qui d’autre a reçu le message. Votre concurrent direct peut recevoir la même invitation, et vous ne le savez pas…

Quelques heures plus tard, en fin d’après-midi, un des destinataires (appelons-le A) envoyait, par politesse, une réponse à l’émetteur pour annoncer qu’il ne serait pas présent à cette conférence et remerciait de l’invitation. Puis un autre des destinataires (appelons-le B) envoyait aussi un message précisant son absence à cette conférence.

Du fait d’un problème dans le fonctionnement de la messagerie électronique, les messages de réponse de A et de B, adressés au club « des entreprises », ont été relayés par le club « des entreprises » à l’ensemble de la liste de destinataires : surprise générale !

Une personne s’étonne de recevoir les réponses de A et de B. Puis une seconde s’émeut, elle-aussi, d’avoir, dans sa boite de courriels, les réponses des uns et des autres…

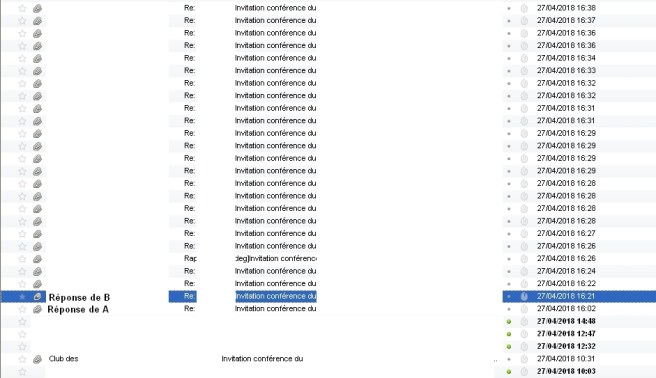

En 40 minutes, plus de 20 messages sont émis, irrigant les boites de courriels de la liste de destinataires du club « des entreprises ».

En 40 minutes, plus de 20 messages sont émis, irrigant les boites de courriels de la liste de destinataires du club « des entreprises ».

Certains destinataires demandent que cesse ce problème au plus tôt. Les raisons qu’ils invoquent sont une boite mail qui risque le débordement, ou le fait qu’ils sont importunés ou exaspérés par le phénomène.

Le constat.

Tous ont contribué à l’altération de l’anonymat permis par la liste de diffusion du club « des entreprises ». Ils ont également rendu possible la divulgation d’informations accroissant les risques d’atteinte à la sécurité de leurs propres organisations d’appartenance, ou à autrui.

La partie 2 abordera ces dernières thématiques.

Cat-conseil peut former vos utilisateurs afin d’adopter des pratiques sures pour votre entreprise et pour eux-mêmes (formulaire de contact).

Arno Delanchy

Consultant-formateur

Agilité et résilience de votre entreprise.

Pour des questions de discrétion, les noms des personnes et des organismes ont été masqués ou remplacés.